SLV Voegt Ondersteuning Toe Voor de SHA-256-optimalisatiepatch Die Solana Validator PoH Versnelt (Bekend als de kagren patch) — 10–20% Verbetering in de PoH Speed Check, Operationele Inzichten van de Epics DAO-validator Via AI Agents Beschikbaar Voor Alle SLV-gebruikers

SLV Voegt Ondersteuning Toe Voor de SHA-256-optimalisatiepatch Die Solana Validator PoH Versnelt (Bekend als de kagren patch) — 10–20% Verbetering in de PoH Speed Check, Operationele Inzichten van de Epics DAO-validator Via AI Agents Beschikbaar Voor Alle SLV-gebruikers

ELSOUL LABO B.V. (hoofdkantoor: Amsterdam, Nederland; CEO: Fumitake Kawasaki) en Validators DAO kondigen met genoegen aan dat SLV, hun gezamenlijk ontwikkelde en geëxploiteerde open-source Solana-ontwikkelingstool, nu ondersteuning biedt voor een optimalisatiepatch (bekend als de kagren patch) die de SHA-256-berekening versnelt die wordt gebruikt door Solana validator PoH (Proof of History).

Na validatie in de praktijk op de Epics DAO-validator is de patch in SLV geïntegreerd in een vorm die zowel op Solana-validators als op Solana RPC-nodes toepasbaar is, en door iedere SLV-gebruiker kan worden toegepast via niets meer dan een gesprek met een AI agent.

Op AMD Zen3-CPU's of nieuwer die zijn uitgerust met SHA-NI-instructies, wordt een verbetering van 10–20% verwacht in de PoH speed check die bij het opstarten wordt gemeten. Deze prestatiewinst vertaalt zich direct in extra verwerkingsmarge tijdens leader slots van Solana-validators.

SLV Website: https://slv.dev/nl

SLV GitHub: https://github.com/validatorsDAO/slv

Wat Is de kagren Patch? — Precieze Optimalisatie van het Zwaarst Belaste Pad in Solana-validators

De consensus van Solana is gebouwd op een continue SHA-256-hashketen die bekendstaat als Proof of History (PoH). Het proces waarbij de vorige hash (32 bytes) als input wordt gebruikt om de volgende hash te genereren, wordt binnen één slot (ongeveer 400 ms) honderdduizenden keren herhaald. Van alle codepaden in een Solana-validator wordt deze PoH SHA-256-berekening het vaakst uitgevoerd en verbruikt zij het grootste deel van de CPU-tijd.

De zogenoemde "kagren patch" is een gerichte poging om precies dit zwaarst belaste pad te optimaliseren. De oorspronkelijke auteur, kagren, heeft

sha256-hasher uit solana-sdk geforkt en levert een SHA-NI-implementatie die is gespecialiseerd voor PoH's inputvoorwaarde van 32 bytes in één enkel block.Deze patch is uitgebracht onder de Creative Commons CC0 1.0 Universal License, waardoor iedereen haar vrij kan gebruiken, aanpassen en herverdelen. Wij spreken ons oprechte respect uit voor deze bijdrage van kagren, openlijk beschikbaar gemaakt voor het Solana-ecosysteem.

solana-sha256-hasher-optimized (kagren): https://github.com/kagren/solana-sha256-hasher-optimized

SHA-NI-instructies en Deterministische Optimalisatie Voor 32-byte, Single-block Input

SHA-256 is een algoritme dat data verwerkt in blokken van 64 byte (512 bit). Bij het hashen van een input van 32 byte worden de resterende 32 bytes opgevuld met padding die door de specificatie is voorgeschreven — een leidende

0x80-byte, zero padding en een afsluitende bitreeks die de inputlengte weergeeft.De kernobservatie is dit: wanneer hashing altijd wordt uitgevoerd op 32 bytes in één block, zoals bij PoH, is deze padding volledig deterministisch. De kagren patch vouwt deze deterministische delen vooraf uit op het SHA-NI-berekeningspad en haalt de branches, loops en loads weg die in de generieke implementatie aanwezig waren. Daardoor wordt voor PoH's specifieke inputvoorwaarde van 32 bytes en één block het maximale throughput uit SHA-NI gehaald.

Voor inputs die geen 32 bytes zijn, of die meerdere blocks beslaan, blijft de oorspronkelijke generieke implementatie in gebruik. On-chain SHA-256-berekening (hash-calls binnen programma's die op SBF draaien) blijft eveneens volledig ongewijzigd. De optimalisatie geldt alleen voor workloads die herhaaldelijk single-block 32-byte hashes berekenen — zoals PoH — en heeft geen effect op enig ander pad.

10–20% Verbetering in de PoH Speed Check — Rechtstreeks Effect op Verwerkingsmarge Tijdens Leader Slots

Op AMD Zen3-CPU's of nieuwer is door de oorspronkelijke auteur gemeld dat de waarde van de PoH speed check, gemeten bij het opstarten van een Solana-validator, met 10–20% verbetert na toepassing van deze patch. Wij hebben een vergelijkbaar niveau van verbetering waargenomen tijdens praktijkvalidatie op de Epics DAO-validator.

De betekenis van deze verbetering gaat verder dan een enkel benchmarkcijfer. Rekentechnische PoH-marge vertaalt zich rechtstreeks in de verwerkingsmarge waarover een Solana-validator tijdens leader slots beschikt. Transaction ingestion, Compute Unit accumulation, block production — binnen de beperkte tijd van een leader slot betekent minder CPU-tijd voor PoH-berekening dat er meer resources beschikbaar blijven voor alle andere taken.

Dit is een stille maar betrouwbare verbetering die de belangrijkste prestatie-indicatoren van een validator verbetert: vote latency, skip rate en Compute Units per block.

Geen Impact op Consensus — Volledig Compatibel Fallback-ontwerp

SHA-256-berekeningen onder de kagren patch leveren resultaten op die identiek zijn aan die van de standaardimplementatie. Het uitvoeringspad vertakt zich op basis van de inputvoorwaarde: 32-byte, single-block inputs nemen de geoptimaliseerde route, terwijl al het andere terugvalt op de standaardimplementatie. On-chain SHA-256-berekening blijft volledig ongewijzigd.

Er bestaat geen structureel risico op consensusproblemen — zoals een validator die op een fork belandt omdat hashresultaten afwijken van die van andere validators. Voor patched binaries worden gedeployed voert SLV een verificatiestap uit om resultaatpariteit met de standaardimplementatie te bevestigen, en pas daarna volgt de omschakeling.

Doel-CPU's en Vereisten

Deze patch levert alleen voordeel op CPU's die beschikken over de SHA-NI-instructieset. Dat betekent concreet AMD Zen3-architecturen of later — EPYC 7003 / 9004 / 9005-serie, Ryzen 5000-serie en later, Threadripper 5000 / 7000-serie en vergelijkbare processors.

De meeste configuraties die worden gebruikt in de operaties van de Epics DAO-validator en op het ERPC-platform voldoen aan deze voorwaarde, zodat het merendeel van ERPC's Solana RPC-nodes en de SLV Metal-serie van deze patch kan profiteren. Op oudere CPU-generaties zonder SHA-NI-instructies slaat SLV het toepassen van de patch over en gaat de operatie door op de standaardimplementatie.

Praktijkvalidatie op de Epics DAO-validator — Nog Een Bouwsteen Achter Onze Wereldrang #3

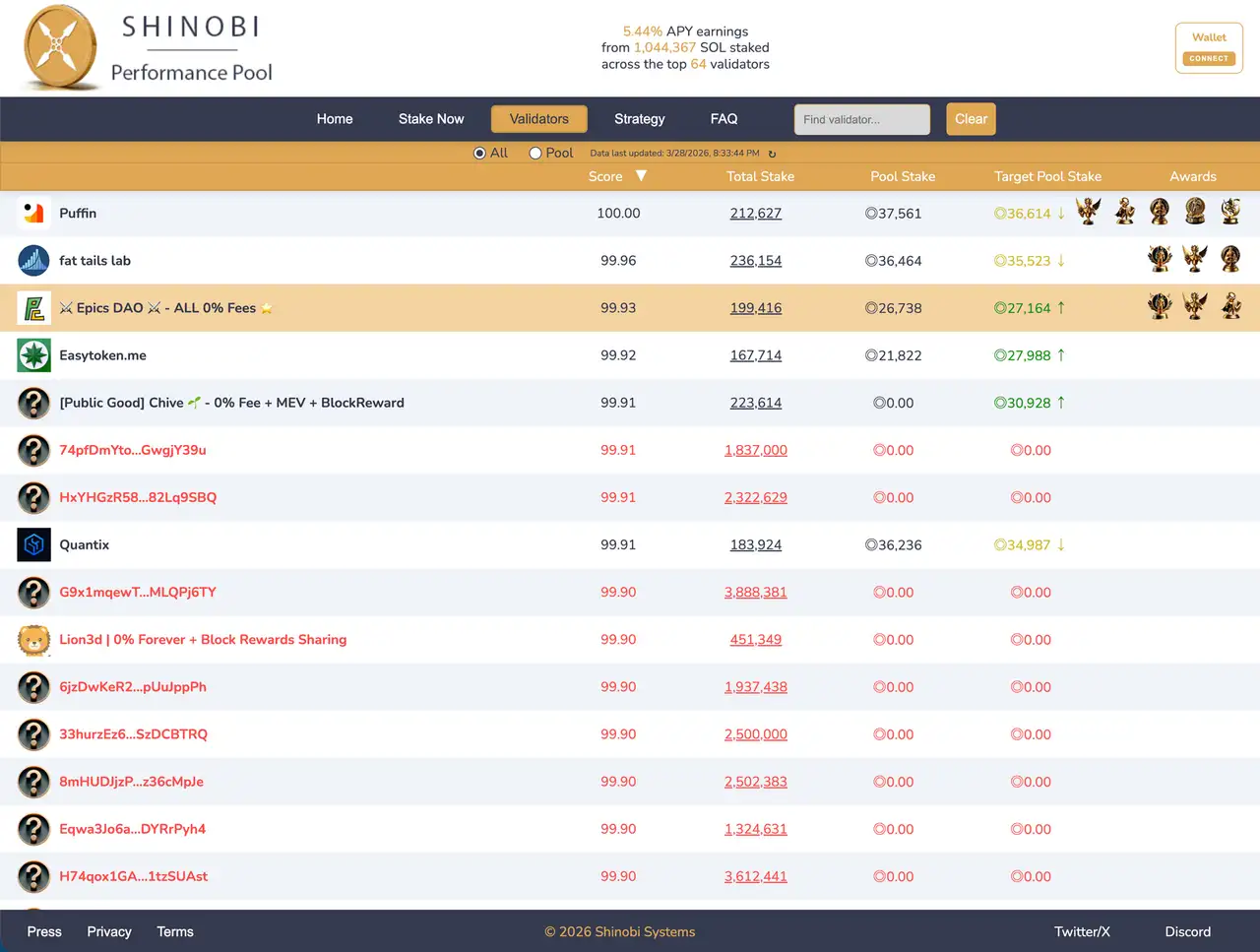

De Epics DAO-validator, die wij exploiteren als bron voor ERPC's SWQoS-endpoints en Epic Shreds-feed, heeft wereldrang #3 overall bereikt (score 99.93) onder alle Solana-validators in de Shinobi Performance Pool. Dit resultaat weerspiegelt de accumulatie van meerdere verbeteringen: hardwareselectie, optimalisatie van kernel parameters, tuning van de network stack, aanpassing van IRQ affinity en DoubleZero-integratie.

De integratie van de kagren patch is nog een toevoeging aan deze accumulatie. Nadat praktijkvalidatie op de Epics DAO-validator zowel de effectiviteit als de stabiliteit in productie had bevestigd, hebben wij haar in SLV opgenomen als ingebouwde skill. Optimalisatietechnieken die door validatoroperaties van wereldklasse zijn bewezen, zijn nu beschikbaar in een vorm die elke SLV-gebruiker kan reproduceren.

Validators DAO bestaat om de totale verwerkingskwaliteit en fouttolerantie van het Solana-netwerk te verhogen. Prestatieverbeteringen op individuele validators vertalen zich direct in hogere verwerkingsdoorvoer over de gehele Solana-chain. Een optimalisatie die kagren onder CC0 heeft vrijgegeven, op de Epics DAO-validator is gevalideerd en via SLV aan validatoroperators wereldwijd wordt geleverd — juist deze cyclus van kennis teruggeven vormt de kern van onze bestaansreden.

Duale Ondersteuning Voor Validator en RPC in SLV — Automatische Clientdetectie en Remote Build & Deploy

Met deze release worden zowel Solana-validators als Solana RPC-nodes ondersteund als doelen voor patchtoepassing in SLV.

SLV detecteert automatisch welk clienttype op de doelnode draait (Agave, Jito-Agave) en clonet de juiste Solana-source tree naar een remote build-omgeving. De repository van de kagren patch wordt eveneens automatisch opgehaald, en het volledige proces — de patch toepassen op de PoH-hashlogica, rebuilden met optimalisatieflags voor de doel-CPU, de bestaande binary back-uppen en de gepatchte binary deployen — draait end-to-end onder controle van SLV.

De Solana-sourceversie kan expliciet worden opgegeven of automatisch worden resolved op basis van de versie-informatie die SLV beheert. Bulk-toepassing over meerdere nodes wordt ook ondersteund, waarmee het use case wordt afgedekt waarin de patch stapsgewijs over een operationele fleet wordt uitgerold.

Let op dat na deployment van de gepatchte binary het herstarten van het Solana validator- of RPC-proces afzonderlijk door de operator wordt uitgevoerd. SLV handelt alles af tot en met de binary swap; het restartmoment blijft aan het beleid van iedere operator overgelaten. Wanneer de SLV AI agent in gebruik is, kan ook de restart zelf aan de agent worden gedelegeerd.

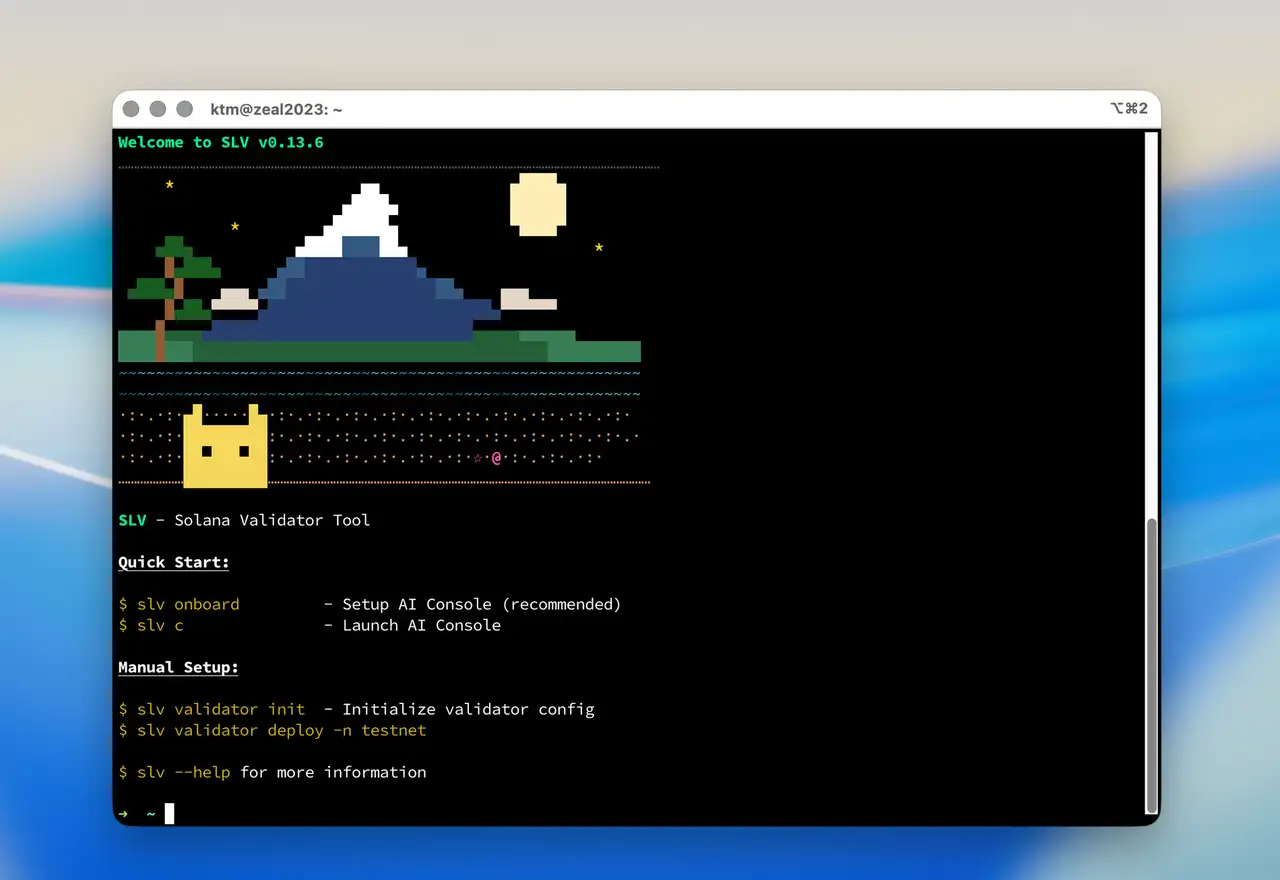

Gecombineerd Met de AI Agent — Volledig Via Natuurlijke Taal

Net als de rest van de functionaliteit van SLV wordt de toepassing van de kagren patch ontsloten via MCP (Model Context Protocol). Door de AI Console te starten en simpelweg iets te zeggen als "Apply the SHA-256 optimization patch to this validator", wordt de volledige flow — node-identificatie, build en deploy — uitgevoerd door de agent, die de juiste stappen kiest en uitvoert.

Directe CLI-uitvoering wordt ook ondersteund, zodat dezelfde handeling kan worden opgenomen in gescripte automatiseringsflows. Of de AI agent nu wel of niet wordt gebruikt, hetzelfde gedrag wordt gereproduceerd op dezelfde MCP-basis.

Tot nu toe vereiste het toepassen van een custom patch op een Solana-validator dat de operator de volledige reeks zelf uitvoerde: de source code clonen, een build-omgeving opzetten, dependencies oplossen, de patch integreren, optimalisatieflags aanpassen en binaries verwisselen. SLV abstraheert dit volledige proces naar iets dat de AI agent namens de operator kan uitvoeren.

Een technologie die een operator wil adopteren voor prestatieverbetering mag nooit worden tegengehouden door operationele complexiteit — het beleid dat SLV eerder met zijn DoubleZero-ondersteuning naar voren bracht, wordt hier met de kagren patch voortgezet.

Ondersteuning Voor Local Mode — Van Eén Machine Tot een Volledige Fleet

Naast remote management ondersteunt SLV een local mode waarin SLV rechtstreeks draait op een node die via

ssh is bereikt. Toepassing van de kagren patch werkt ook in local mode, zodat zowel directe toepassing op één draaiende node als rollout over een volledige fleet onder een Ansible-gebaseerde remote-managementopzet binnen dezelfde SLV-omgeving kan worden voltooid.Voor gebruikers die migreren vanuit

solv is toepassing van de kagren patch in local mode een laagdrempelige ingang. Begin met één machine en schaal op naar remote management wanneer nodig — de algemene ontwerpfilosofie van SLV loopt consistent door in de manier waarop performance tuning wordt ingevoerd.Bijdrage Aan het Solana-netwerk Als Geheel

Solana is een gedistribueerd computernetwerk. De prestaties ervan worden bepaald door de som van de prestaties van iedere individuele validator die over de hele wereld is verspreid.

De 10–20% extra headroom die iedere validator wint in PoH-berekening stapelt zich, op het niveau van het hele netwerk, op als extra verwerkingsmarge tijdens leader slots, betere nauwkeurigheid in vote follow-up en stabielere block production. Het leveren van een optimalisatie die kagren onder CC0 heeft vrijgegeven aan meer validators via een operationeel platform als SLV, is een bijdrage aan de prestaties en fouttolerantie van het Solana-netwerk als geheel.

SLV zal verbeteringen die er voor echte operaties toe doen blijven leveren in een vorm die toepasbaar is via niets meer dan een gesprek met een AI agent. Door de cognitieve belasting van validatoroperaties structureel te verlagen en de drempels rond het werk dat nodig is voor prestatieverbetering te verkleinen, blijven we bouwen aan een omgeving waarin meer operators hun validators op een hoger kwaliteitsniveau kunnen draaien.

Geleverd Als Open Source — Kennis Blijven Teruggeven

SLV zelf wordt open source aangeboden en blijft dat ook. Alle functionaliteit, inclusief deze integratie van de kagren patch, is vrij beschikbaar vanuit de GitHub-repository van SLV.

De kennis die voortkomt uit ERPC's praktijkoperaties en R&D wordt als open source gepubliceerd via SLV's skills en tools. Optimalisatietechnieken, tuning parameters en operationele know-how die zich hebben opgehoopt op weg naar wereldrang #3 met de Epics DAO-validator — dit alles is geconcentreerd in SLV's skills voor AI agents, in een vorm die iedere validatoroperator wereldwijd met dezelfde kwaliteit kan reproduceren.

SLV Website: https://slv.dev/nl

SLV GitHub: https://github.com/validatorsDAO/slv

Probeer Het Meteen Met SLV AI Tokens

De toepassing van de kagren patch is ook beschikbaar als onderdeel van SLV's AI-agentfunctionaliteit. Door gebruik te maken van SLV AI tokens kan het volledige toepassingswerk worden afgerond via natuurlijke-taaldialoog met de AI agent.

Als lanceringspromotie distribueren wij 100.000 tokens gratis met een €5 authorization — meer dan genoeg volume om het toepassen van de kagren patch via een gesprek met de AI agent te ervaren. Verbindingen met ChatGPT- en Claude API tokens worden ook ondersteund, zodat gebruikers SLV AI eveneens met hun eigen API-sleutels kunnen draaien.

ERPC SLV AI Plans: https://erpc.global/nl/price/

Gecombineerd Met het ERPC-platform

Alle Solana-validators en Solana RPC-nodes die op het ERPC-platform draaien, zijn gebouwd op AMD Zen4-CPU's of nieuwer — configuraties die voordeel halen uit de kagren patch. Door een omgeving die met SLV is gebouwd naar het ERPC-platform te deployen, krijgen gebruikers vanaf dag één het volgende: snelle snapshotdownloads binnen het platform, zero-distance-communicatie met Solana-validators, op Solana afgestemde configuraties en PoH-versnelling via de kagren patch.

ERPC integreert Solana RPC, Solana Geyser gRPC, Solana Shredstream (Epic Shreds), bare-metalservers, high-performance VPS en ERPC Global Storage in één platform, waarbij alle diensten via interne netwerkpaden in een zero-distance-ontwerp zijn verbonden. DoubleZero's dedicated fiber network is eveneens over alle regio's geïntegreerd, met een bijzonder opvallende P99-latencyreductie van ongeveer 200 ms in Aziatische regio's (Tokio en Singapore).

ERPC Website: https://erpc.global/nl

Vijf Opeenvolgende Jaren WBSO-goedkeuring — AS200261 Solana-Dedicated Datacenter

ELSOUL LABO heeft sinds 2022 vijf opeenvolgende jaren goedkeuring ontvangen onder WBSO, het onderzoeks- en ontwikkelingsondersteuningsprogramma van de Nederlandse overheid. De resultaten van continu R&D-werk op Solana RPC-infrastructuur, validator placement en operationele orchestration, en de bouw van AI-agentgedreven Solana-operatieomgevingen worden rechtstreeks in de toolset en AI agents van SLV geïmplementeerd.

Als culminatie van deze R&D bouwen wij een Solana-dedicated datacenter onder ons eigen ASN (AS200261), toegewezen door RIPE NCC. Met hardware die is gestandaardiseerd op de nieuwste generatie — AMD EPYC 5e generatie, AMD Threadripper PRO 5e generatie (9975WX en hoger) en NVMe Gen 5 — gecombineerd met optimaal network path-ontwerp via ons eigen ASN, levert deze faciliteit een top-tier kwaliteit die bestaande premium datacenters overstijgt. De opening staat voor deze maand gepland en zal verdere versnelling ondersteunen van de omgevingen die SLV AI agents bouwen.

Dankwoord aan kagren

Deze integratie in SLV was niet mogelijk geweest zonder het werk dat kagren publiek maakte in de repository

solana-sha256-hasher-optimized. Opnieuw spreken wij onze diepe waardering en dank uit voor deze inspanning, die onder CC0 als bijdrage aan het Solana-ecosysteem is vrijgegeven.Een verbetering die als open source is vrijgegeven en via een ander open-source hulpmiddel (SLV) aan validatoroperators over de hele wereld wordt geleverd — juist zo'n cyclus van gedeelde kennis maakt het Solana-ecosysteem als geheel sterker. Ook wij zullen via SLV de kennis die wij opdoen uit de exploitatie van het ERPC-platform en de Epics DAO-validator blijven teruggeven.

solana-sha256-hasher-optimized (kagren): https://github.com/kagren/solana-sha256-hasher-optimized

Contact

Voor vragen over SLV en ERPC kunt u een support ticket aanmaken in de officiële Validators DAO Discord.

Validators DAO Official Discord: https://discord.gg/C7ZQSrCkYR

Links

- SLV Website: https://slv.dev/nl

- SLV GitHub: https://github.com/validatorsDAO/slv

- ERPC Website: https://erpc.global/nl

- ERPC SLV AI Plans: https://erpc.global/nl/price/

- solana-sha256-hasher-optimized (kagren): https://github.com/kagren/solana-sha256-hasher-optimized

- Epics DAO Website: https://epics.dev/nl

- Validators DAO Official Discord: https://discord.gg/C7ZQSrCkYR